J2EEScan:J2EE安全扫描(Burp插件)

什么是J2EEScan

J2EEScan是一个基于Web安全扫描套件Burp Suite Proxy的插件, 增加了针对J2EE应用的安全扫描测试项目。

它是如何工作的?

该插件已完全集成到Burp Suite 扫描; 它增加了一些新的测试用例和新策略去发现不同的J2EE安全漏洞。

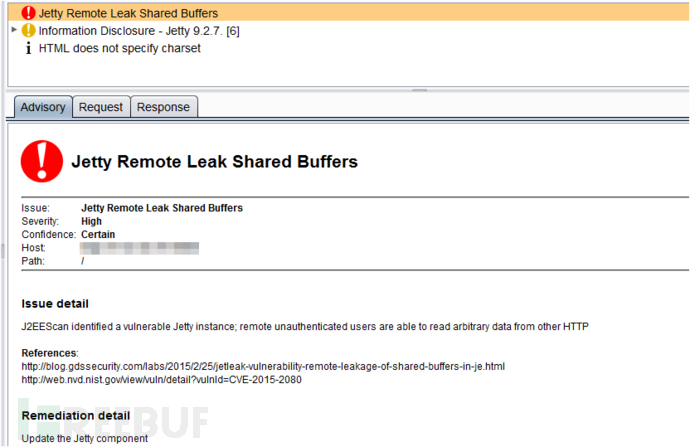

Jetty版本检测和远程泄漏共享缓冲区漏洞(CVE-2015至2080年)

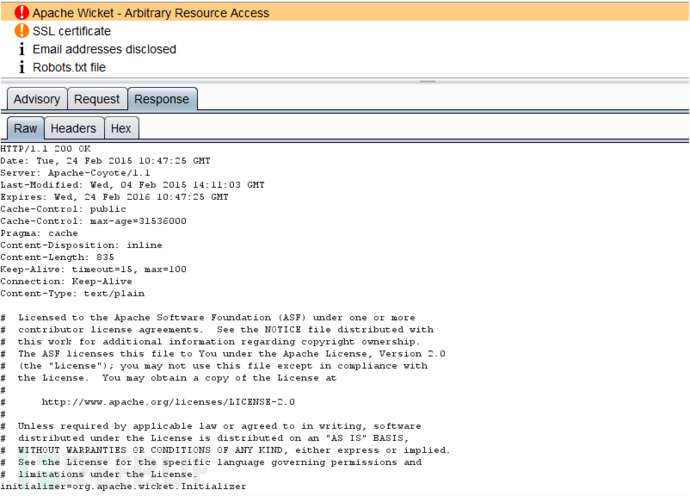

Apache Wicket的任意资源访问(CVE-2015-2080)

测试案例:

杂项

表达式语言注入 (CVE-2011-2730)Apache Roller OGNL 注入 (CVE-2013-4212)本地文件包含 - /WEB-INF/web.xml Retrieved本地文件包含 - Spring 应用上下文检索本地文件包含 - struts.xml 检索本地文件包含 - weblogic.xml 检索本地文件包含 - ibm-ws-bnd.xml 检索本地文件包含 - ibm-web-ext.xmi检索本地文件包含 - ibm-web-ext.xml 检索本地文件包含 - /etc/shadow 检索本地文件包含 - /etc/passwd 检索HTTP 验证弱口令WEB-INF 应用程序配置文件检索Status Servlet (CVE-2008-3273)Snoop Servlet (CVE-2012-2170)扩展路径遍历扫描AJP 服务检测 - 感谢@ikki

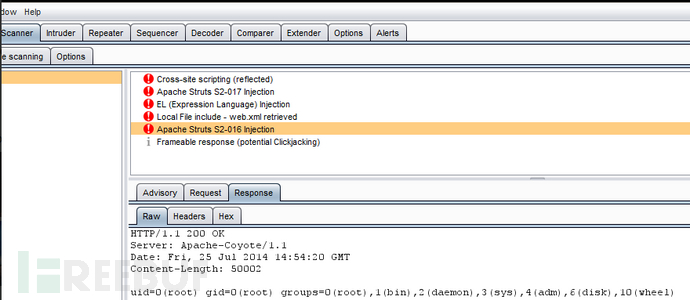

Apache Struts

Apache Struts 2 S2-023 - 感谢 @h3xstreamApache Struts 2 S2-016Apache Struts 2 S2-017Apache Struts 2 S2-020Apache Struts 2 S2-021Apache Struts DevMode 启用Apache Struts OGNL控制台Grails

Grails 路径遍历 (CVE-2014-0053)Apache Wicket

Apache Wicket 任意资源访问 (CVE-2015-2080)Java Server Faces

Java 服务器面临本地文件包含 (CVE-2013-3827 CVE-2011-4367)JBoss SEAM

JBoss SEAM 远程命令执行 (CVE-2010-1871)不正确的错误处理JSFApache StrutsApache TapestryGrailsGWTJavaXML 安全XInclude 支持XML 外部实体信息披露问题远程 JVM 版本Apache Tomcat 版本Jetty 版本Oracle 应用服务器版本Oracle Glassfish 版本Oracle Weblogic 版本合规性检查web.xml - HTTP动词篡改web.xml - 会话跟踪URL参数web.xml - 不完整的错误处理web.xml - 调用servletJBoss

JBoss Web 服务枚举JBoss 管理控制台弱口令JBoss JMX/Web 控制台没有密码保护JBoss JMX 调用远程命令执行Tomcat

Tomcat 管理器控制台弱口令Tomcat 主机管理控制台弱口令End Of Life Software - TomcatWeblogic

Weblogic UDDI浏览器检测Weblogic UDDI浏览器SSRF漏洞 (CVE-2014-4210)Weblogic 管理控制台弱口令Oracle 应用服务器

添加日志检查Oracle数据库访问增加了检查多个Oracle应用服务器的默认资源(CVE-2002-0565, CVE-2002-0568, CVE-2002-0569)End Of Life Software - Oracle Application ServerJetty

Jetty 远程泄漏共享缓冲区 (CVE-2015-2080) found by @gdssecurityEnd Of Life Software - JettyApache Axis

Apache Axis2 - Web服务枚举Apache Axis2 - 管理控制台弱口令Apache Axis2 - 本地文件包含漏洞(OSVDB 59001)如何安装 ?

从 "Cookie jar" 选择"Options" -> "Sessions"启用扫描仪领域

加载 J2EEscan.jar 在 Burp Extender 标签,或者从BApp Store下载

该插件至少需要的Java 1.7版本支持

评论